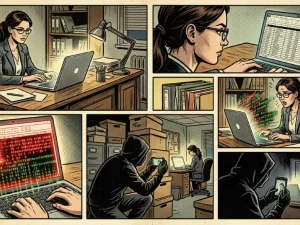

Di era digital saat ini, batas jaringan tradisional semakin tidak relevan, zero trust security hadir sebagai pendekatan terstruktur untuk mengontrol akses dan menurunkan cyber risk. Pola kerja jarak jauh, adopsi cloud, integrasi third-party, serta akses mobile telah menghilangkan batas jelas yang sebelumnya melindungi jaringan organisasi. Dalam kondisi ini, zero trust security implementation bukan lagi pilihan tambahan, melainkan sebuah kebutuhan strategis.

Zero trust security bekerja dengan prinsip sederhana namun kuat: never trust, always verify. Alih-alih menganggap user atau device di dalam jaringan sebagai aman, zero trust secara terus-menerus memvalidasi identitas, access, dan behavior. Pendekatan ini membantu menekan risiko dengan membatasi akses, mencegah lateral movement, dan meminimalkan dampak saat breach terjadi.

Apa Sebenarnya Arti Zero Trust Security

Zero trust bukan satu teknologi atau produk tertentu. Ini adalah security framework yang mengubah cara organisasi mengelola access dan trust di seluruh sistem, user, dan data. Setiap permintaan akses dianggap berpotensi berisiko hingga diverifikasi, tanpa melihat dari mana permintaan tersebut berasal.

Dalam lingkungan zero trust, trust tidak bersifat permanen. Trust dievaluasi secara berkelanjutan berdasarkan identity, device posture, lokasi, behavior, dan konteks. Model ini jauh lebih relevan dengan ekosistem digital modern yang dinamis dan terdistribusi.

Mengapa Organisasi Mulai Mengadopsi Zero Trust Security

Banyak organisasi menerapkan zero trust security karena model keamanan tradisional tidak lagi cukup efektif. Perlindungan berbasis perimeter saja tidak mampu menghadapi risiko seperti compromised credentials, insider threats, atau serangan berbasis cloud.

Melalui zero trust security implementation, organisasi dapat mengurangi attack surface, membatasi unauthorized access, dan meningkatkan visibility di berbagai environment. Dengan kontrol akses yang ketat dan verifikasi berkelanjutan, organisasi memiliki kendali lebih baik atas siapa yang boleh mengakses apa, dan dalam kondisi seperti apa.

Prinsip Utama dalam Zero Trust Security Implementation

Sebelum menerapkan zero trust, penting untuk memahami prinsip dasar yang menjadi fondasinya. Zero trust dibangun di atas konsistensi enforcement, visibility, dan least-privilege access. Prinsip utamanya meliputi:

- Continuous verification terhadap user dan device identity

- Least-privilege access ke sistem dan data

- Segmentation untuk membatasi lateral movement

- Authentication dan authorization policies yang kuat

- Monitoring dan behavioral analysis secara berkelanjutan

Prinsip-prinsip ini saling melengkapi untuk mengurangi dampak ancaman, baik dari luar maupun dari dalam organisasi.

Langkah Efektif Menerapkan Zero Trust Security

Zero trust security implementation sebaiknya dipandang sebagai transformasi bertahap, bukan implementasi satu kali. Keberhasilan jangka panjang bergantung pada keselarasan antara people, process, dan technology. Setiap tahap memperkuat verifikasi dan membatasi trust, sehingga menyulitkan attacker untuk bergerak tanpa terdeteksi. Langkah praktis yang dapat dilakukan antara lain:

- Mengidentifikasi dan mengklasifikasikan data, aplikasi, dan asset penting

- Membangun identity and access management controls yang kuat

- Menerapkan multi-factor authentication dan device verification

- Melakukan network dan workload segmentation untuk mengurangi exposure

- Memantau user behavior dan access pattern secara terus-menerus

Tantangan Umum dalam Adopsi Zero Trust

Meski menawarkan banyak manfaat, implementasi zero trust tidak lepas dari tantangan. Organisasi sering menghadapi keterbatasan legacy systems, resistensi budaya internal, atau kurangnya visibility lintas environment. Tanpa perencanaan yang matang, inisiatif zero trust bisa menjadi terfragmentasi atau terlalu kompleks.

Keberhasilan sangat bergantung pada strategi yang jelas, dukungan manajemen, dan pendekatan adopsi bertahap. Zero trust akan lebih efektif jika diintegrasikan ke workflow yang sudah ada dan selaras dengan tujuan bisnis, bukan diperlakukan sebagai proyek terpisah.

Zero Trust sebagai Strategi Keamanan Jangka Panjang

Zero trust security implementation bukan tentang menghilangkan trust sepenuhnya, melainkan mengelolanya secara cerdas. Di tengah ancaman yang terus berkembang, zero trust menawarkan framework yang fleksibel dan adaptif terhadap perubahan environment dan tingkat risiko.

Organisasi yang menerapkan zero trust berada pada posisi yang lebih kuat untuk melindungi data sensitif, mendukung remote work, dan merespons insiden keamanan dengan cepat. Dalam jangka panjang, pendekatan ini memperkuat cyber resilience dan mengurangi ketergantungan pada perimeter defense yang sudah tidak relevan.

Terrabyte mendukung organisasi dalam memahami dan menerapkan framework cybersecurity modern, termasuk strategi zero trust security, untuk membangun pertahanan yang lebih kuat dan adaptif di tengah lanskap ancaman yang semakin kompleks.